Destacado

Vídeo destacado

9:44

9:44ESC1 Attack (ADCS) - Explicado Desde Cero

jbkira·321 views·19 feb 2026

Introducción: 0:00 Explicación: 0:29 Creación del Laboratorio: 1:10 Explotación: 4:33

Ver ahora

Tendencias

Lo mas activo esta semanaCasi Me Hackean por Culpa de un CAPTCHA

s4vitar·4.3K views·1 mar 2026

Así Se Crea Malware con Python

s4vitar·694 views·10 feb 2026

🐧CURSO LINUX BÁSICO - Parte 1

Diseo·149 views·8 may 2026

YouTube Me Ha Metido un Strike Injusto

s4vitar·4.1K views·17 feb 2026

07:09

07:09IP dinámica cada 30 segundos | Anonimato de red con TOR y WSL en Windows

Montoy4d·199 views·3 may 2026

01:31:19

01:31:19Maquina Breach - HackTheBox 📚 2026

AutonomiaHacker·279 views·28 feb 2026

Vídeos sugeridos

Esta Imagen Esconde Algo

s4vitar·322 views·8 feb 2026

Este Error Permite Cambiar Cualquier Contraseña

s4vitar·222 views·22 ene 2026

3 -♒️P4IM0N🛠️💻HARDWARE HACKING - CYBERDECK: P4IMberryPI_4b 🛠️💻🪓 Config pantallaLCD3.5"xGPIOparaKALI

PЧIMØN·90 views·21 feb 2026

Esta IA Hackeó a Todo un País

s4vitar·224 views·6 mar 2026

🧰 HACKING ÉTICO - Gadget para detectar APs físicos cercanos

Diseo·109 views·19 feb 2026

10:33

10:33El Mejor Gestor de Contraseñas

s4vitar·4.1K views·15 feb 2026

📰HACKING ÉTICO - Nueva Vulnerabilidad Windows (No elimines esta carpeta)

Diseo·83 views·23 feb 2026

Así es Como los Atacantes Roban tu Sesión

s4vitar·226 views·14 ene 2026

🍓 HACKING ÉTICO - Crear IA Local en una Raspberry Pi

Diseo·12 views·4 jun 2026

15 -♒️P4IM0N🎄🎅 Advent ofCyber 2024 🎁✨Tryhackme🥚 GPO y Analisis de Eventos Window Con Ps/EventViewer De GlitchMa.

PЧIMØN·75 views·23 feb 2026

13:30

13:30Internet Está Cambiando y No Para Bien

s4vitar·186 views·11 feb 2026

💼HACKING ÉTICO - Malware escondido en un Office (Macros VBA)

Diseo·114 views·23 feb 2026

Joyas por descubrir

Videos con menos reproducciones 37:26

37:26Maquina Noob - Vulnyx 📚🥷

AutonomiaHacker·105 views·24 feb 2026

54:04

54:04Todo exploit empieza aquí: Memoria y Stack | Curso Reversing #5

Drovoh4k·76 views·4 mar 2026

10:05

10:05¿Realmente FUNCIONAN los antivirus? La VERDAD tras mis pruebas

elpinguinodemario·96 views·19 mar 2026

32:23

32:23La MAGIA de los RUBBERDUCKY e INFOSTEALERS | DEMO real y Cómo protegerse

Darío Pérez·196 views·21 feb 2026

HACKING WEB 2026: Sesión 01 — Parte 2 | NoSQL Injection (MongoDB) Paso a Paso

soy QBit·76 views·25 feb 2026

El PADRE del HACKING MODERNO y su PELIGROSO HALLAZGO

b0fill3·240 views·25 feb 2026

Shorts

Conseguir contraseña mediante ataque de tiempo

3 views·13 mar 2026

⚠️ HACKING WEB:El Peligro de un simple "Submit" (Command Injection) | CWE 77

77 views·20 feb 2026

Esta IA Es Un PELIGRO

106 views·18 feb 2026

🔑Como denegar el acceso por SSH a uno o varios usuarios

82 views·20 feb 2026

Cuidado con abrir una foto de perfil Hackers

86 views·20 feb 2026

00:44

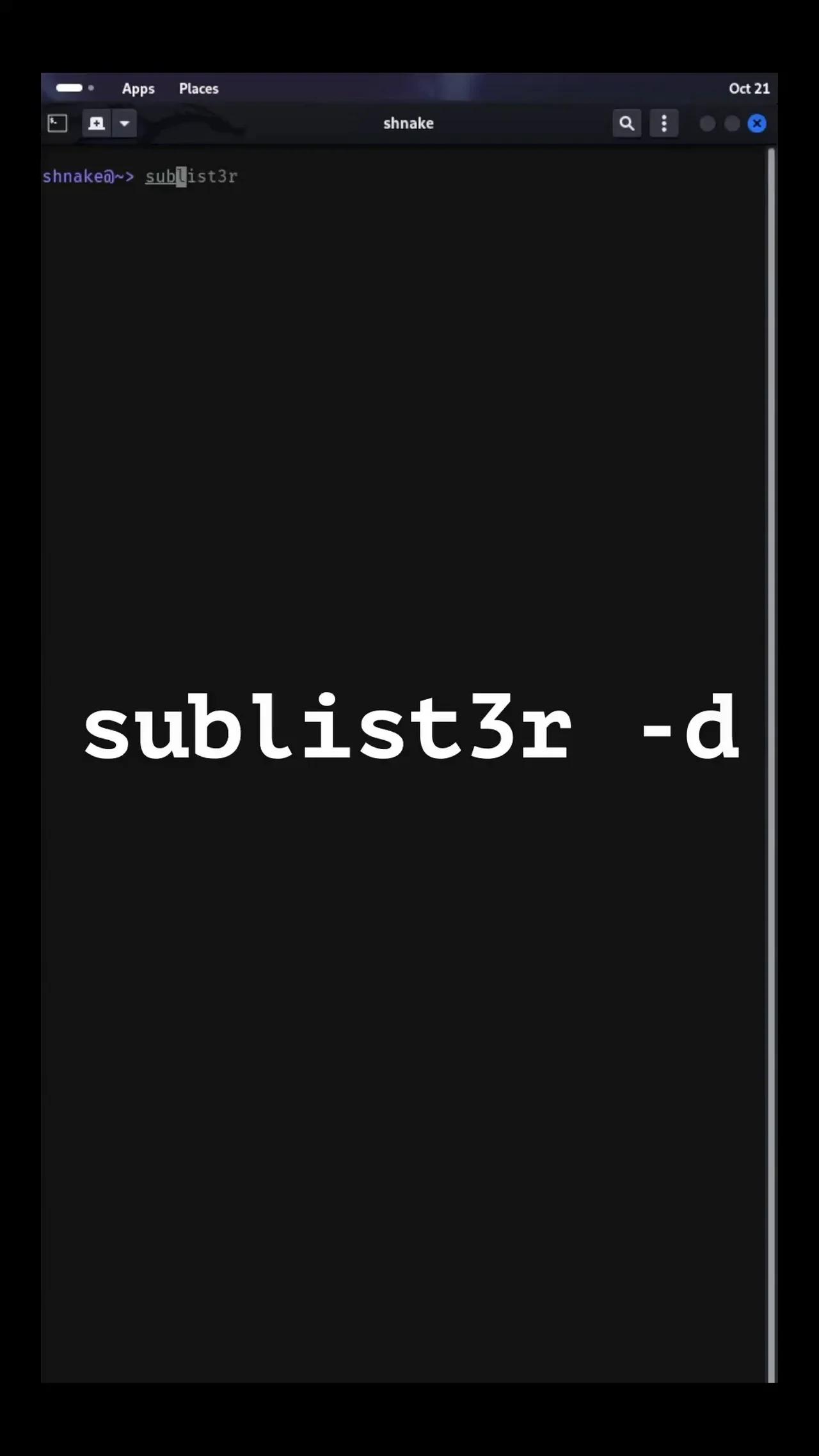

00:44Cómo usar sublist3r

2 views·16 mar 2026

¿Eres creador de contenido?

Publica tus vídeos de hacking ético y ciberseguridad en HackStream. Envía tu solicitud y nuestro equipo revisará tu contenido.